【vđqg ba lan】Chip M1 có lỗ hổng bảo mật lớn nhưng Apple không thể tự sửa

Ngày 10/6,ólỗhổngbảomậtlớnnhưngApplekhôngthểtựsửvđqg ba lan nhóm các nhà nghiên cứu tại Phòng thí nghiệm Khoa học Máy tính và Trí tuệ nhân tạo (CSAIL) của đại học MIT công bố nghiên cứu về lỗ hổng bảo mật của bộ vi xử lý Apple M1. Công cụ có tên PACMAN, giúp vượt qua lớp phòng thủ cuối cùng, ngăn chặn những cuộc tấn công lên thiết bị sử dụng vi xử lý nêu trên.

Lỗ hổng phần cứng, Apple không thể sửa

Zero-click (0-click) là dạng tấn công phần mềm mà không cần người dùng phải cài ứng dụng hay nhấn vào đường dẫn chứa mã độc. Do đó, những phần mềm dạng này có thể theo dõi đối tượng âm thầm, khó bị phát hiện.

Năm 2016, một nhóm hacker đã tấn công zero-click lên iPhone thông qua lỗ hổng của kiến trúc ARM. Năm 2017, ARM trang bị một lớp bảo mật phần cứng ngay trên vi xử lý, có tên Pointer Authentication Codes (PAC), để ngăn hacker thực thi lệnh theo dõi thiết bị. PAC theo dõi dấu vết con trỏ trên sản phẩm, khiến việc khai thác khó khăn hơn.

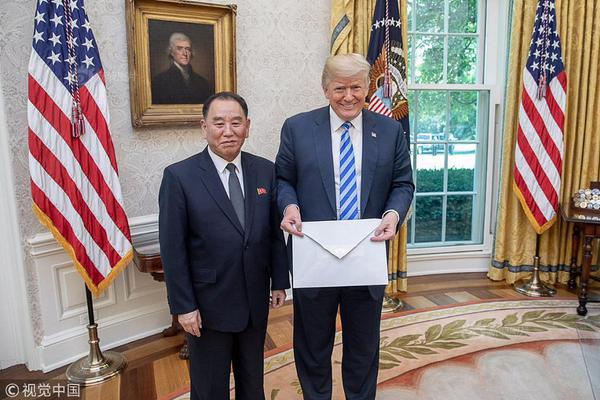

|

Các chuyên gia từ MIT phát hiện ra lỗ hổng bảo mật của chip M1 mà Apple không thể sửa. |

Đến 2018, Apple trang bị PAC lên các thiết kế chip ARM của mình. Pointer Authentication Codes có mặt trên M1, M1 Pro, M1 Max và các chip dựa trên ARM của Qualcomm, Samsung…

Nhóm nghiên cứu của MIT đã tạo ra PACMAN để dự đoán chữ ký xác thực con trỏ (pointer), bỏ qua cơ chế bảo mật quan trọng này. Cụ thể, PACMAN chạy tất cả các giá trị xác thực qua kênh phần cứng, tiên đoán mật mã để vượt qua PAC.

“PAC được tạo ra như phòng tuyến cuối cùng, khi những xác thực khác thất bại, bạn vẫn còn nó để chặn cuộc tấn công. Tuy nhiên, chúng tôi chứng minh PAC không phải lớp phòng thủ tuyệt đối như mọi người nghĩ”, Ravichandran, người đưa ra báo cáo cho biết.

Đồng thời, PAC vốn là bảo mật phần cứng, Apple và các nhà sản xuất không thể chủ động vá lỗi bằng các phiên bản cập nhật phần mềm. Ngoài chip M1, tất cả vi xử lý ARM sử dụng Pointer Authentication Codes đều có thể bị tấn công. Tuy nhiên, các chuyên gia của MIT lựa chọn vi xử lý Apple để thử nghiệm bởi sản phẩm này phổ biến.

Chưa nguy hiểm đến lúc này

PACMAN là mối nguy đến chip M1 cùng các bộ xử lý ARM khác, nhưng các nhà nghiên cứu tại MIT cho rằng nó không phải vấn đề lúc này. Cụ thể, một phần mềm độc hại cần vượt ra tất cả các lớp bảo mật khác trước khi có thể tiếp cận tới PAC. Nói cách khác, phải có lỗ hổng phần mềm khác, lỗi phần cứng của chip mới đáng ngại.

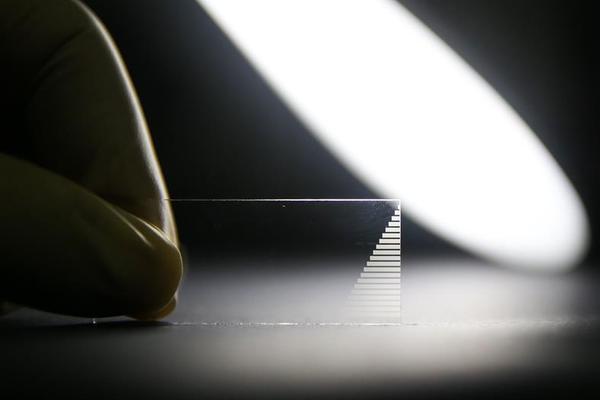

|

Lỗ hổng PACMAN chưa đáng ngại ở hiện tại, nhưng cần được sớm khắc phục. Ảnh:Apple. |

Các chuyên gia tại MIT cho rằng việc nghiên cứu ra PACMAN không để giải quyết vấn đề hiện tại mà phục vụ cho tương lai. “Vấn đề không phải liệu các bộ xử lý đang dễ bị tấn công, mà là tương lai chúng có dễ bị tổn thương hay không”, ông Ravichandran nói.

Sau khi nghiên cứu của MIT được đưa ra, ARM cho biết đã nắm thông tin và sẽ cập nhật kiến trúc nhân xử lý để khắc phục sớm nhất, lúc cuộc điều tra kết thúc. Trong khi đó, Apple chưa xem đây là vấn đề nghiêm trọng.

“Xin cảm ơn nỗ lực của các nhà nghiên cứu để chúng tôi nâng cao hiểu biết về kỹ thuật. Dựa trên phân tích tự thực hiện với các tài liệu được cung cấp, chúng tôi kết luận rằng vấn đề không gây nguy hiểm ngay lập tức đến người dùng, và hệ điều hành vẫn đủ các lớp bảo mật để không thể bị vượt qua”, Apple đưa ra phản hồi.

Không gây ra mối đe dọa ngay tức thời, PACMAN để lại các nguy cơ về sau, bởi nó sẽ hoạt động khi phần mềm gặp lỗi, có lỗ hổng bị khai thác. Do đó, người dùng nên cập nhật thiết bị thường xuyên để tránh trở thành nạn nhân của các cuộc tấn công 0-click.

Đồng thời, việc báo cáo được công bố ngay thời điểm ra mắt vi xử lý M2 có thể ảnh hưởng đến Apple. Bởi con chip này nhiều khả năng vẫn sử dụng PAC cho bảo mật.

(Theo Zing)

(责任编辑:Cúp C1)

- ·Masan Group hoàn thành 130% kế hoạch lợi nhuận năm 2024 nhờ tăng trưởng mạnh tiêu dùng

- ·Hoa hậu Quế Anh ra sao sau thất bại tại Miss Grand International?

- ·Tình cảnh trớ trêu của Hoa hậu Quế Anh

- ·Nỗi buồn của Hoa hậu Quế Anh

- ·Giá xăng dầu hôm nay 08/11: Thế giới và trong nước đồng loạt tăng

- ·Chiến thắng của mỹ nhân Đan Mạch là gợi ý cho Quế Anh

- ·Hoa hậu Kỳ Duyên rạng rỡ trước giờ G, fan quốc tế hò reo ủng hộ

- ·Á hậu Huyền My nói gì về việc 'lu mờ' trước dàn hoa hậu thời nay?

- ·Sẵn sàng 250.000m3 cát để thi công đường Vành đai 3, đoạn qua Long An

- ·Mỹ nhân chuyển giới đầu tiên đoạt giải Người mẫu của năm

- ·Tiếp tục đi lên, giá xăng RON95

- ·Phản ứng của khán giả khi Hoa hậu Ý Nhi nâng ngực

- ·Hạnh Nguyên được gọi tên khi Quế Anh thất bại ê chề

- ·Ngọc Trinh diện bikini nhỏ xíu không ôm hết vòng một

- ·Công ty Điện lực Long An triển khai diễn tập phòng, chống thiên tai và tìm kiếm cứu nạn năm 2024

- ·Đỗ Mỹ Linh tổ chức tiệc sinh nhật trên sân golf

- ·Miss Universe lộ bảng điểm, Kỳ Duyên lọt Top 13 chung cuộc?

- ·Thêm một quốc gia Châu Á 'cạch mặt' Miss Grand

- ·Người chăn nuôi lao đao vì giá thấp

- ·Bước tiến mới của Hoa hậu Quế Anh sau 1 ngày bị ngó lơ